먼저 카카오톡 apk 파일을 부셔버립니다!!

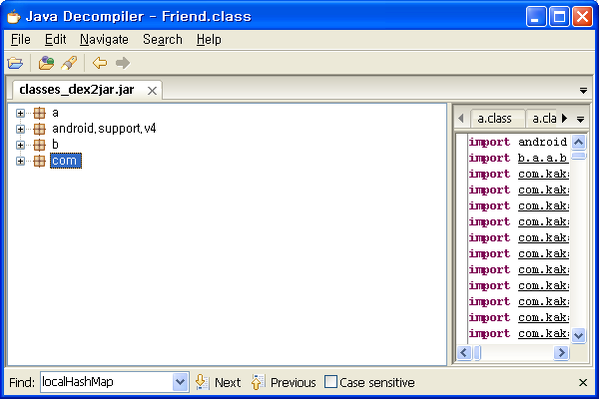

쪼개고 나면 다음과 같은 화면이 나옵니다.. 위의 링크의 글에 잘 따라가다 보면

다음과 같은 결과를 얻을 수 있습니다.

이제 소스들을 본격적으로 해부해보겠습니다..

기본적으로 난독화를 해놓습니다. 이렇게 소스 수준까지 쉽게 복구가 가능하기 때문에(자바의 특징이죠)

난독화라는 것은 복구한 소스를 악용하거나 보호하기 위해서 소스를 읽기 어렵게 만드는 것입니다.

검색해보면 여러가지 프로그램들이 있습니다. 하지만 이것도 한계가 있죠..

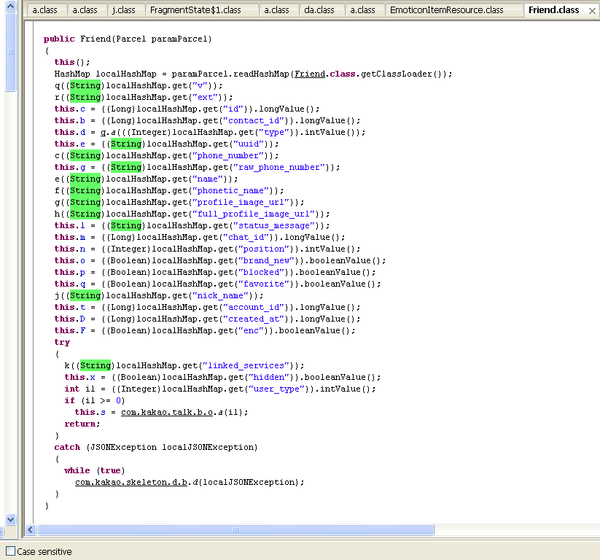

friends에 해당하는 값을 운좋게 찾아냈는데

찾는 요령은 import 등 난독화 되지 않는 부분을 유심히 봐야 합니다.

난독화가 아무리 잘되어도 기본 import 하는 값들은 다른 문자로 대체하지 못하기 때문에

db나 hash 같은 유사 단어들을 찾아 다녀야 합니다.

위의 요령은 둘째치고 첫째로 워낙 함수들과 변수들이 많기 때문에 abcd에서 z까지 모두 다 사용해서 난독화를 해도

한계가 있었는지 운 좋게 db와 friend 라는 값은 난독화가 안되어있습니다.

심지어 그 내부 소스까지 대부분 그대로입니다.

경로는 com - kakao - talk - db - model - Friend 이렇게 되겠습니다.

여기서부터 이제 본격적인 시작입니다. 여기서 friends 테이블의 스키마가 잘 있는지 인사하고 출발하겠습니다.

이제 이 값들이 암호화 되는데는 HashMap 이라는 클래스가 사용되었고 ...

점점 자바 강의가 되어가는것 같지만 계속 해보겠습니다..

원하는 것은 네전화번호에 집중해서 시작하겠습니다.

알고리즘을 찾아내고야 말겠다는 의지로 시작하겠습니다.

frineds 테이블을 암호화 시켜야 하니 이 클래스 내에 암호화 방법이 있을것이란 생각에

아래 com.kakao.skeleton.d.b 라는 클래스로 들어가봅니다.

여러 삽질을 통해서 skeleton이 암호화와 관련이 있다는 것이 느껴졌기에 더 확신을 가지고 뒤져봅시다.

또 기타 뒤지다가 나온 값들이 있는데 이것은 차후 더 생각해봐야 할 문제인듯 합니다.

클래스 위치는 com.kakao.skeleton.q.ab 입니다. 이상한 문자들이 들어있구요.

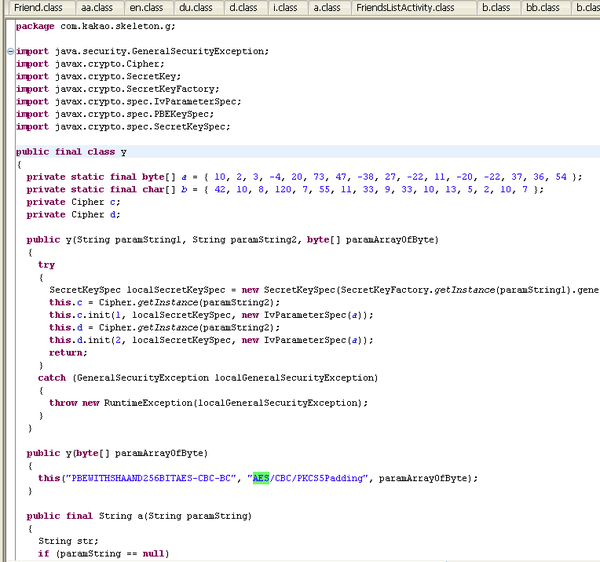

중요한 암호화 함수가 있는 클래스는 다음 위치입니다.

com.kakao.skeleton.g.y

내용과 같습니다..

하나씩 살펴보면 암호화 방식이 PBEWITHSHAAND256BITAES-CBC-BC와 AES/CBC/PKCS5Padding 라는 것을 알 수 있고

(위 암호화 방식이 뭔지는 저도잘모릅니다 ㅜ.. 이제 알아봐야겠군요@.@)

위에 cipher c 와 cipher d 를 통해서 암호화 복호화가 이뤄진다는 것을 알 수 있습니다.

a는 iv 에 해당하는듯 하고

b는 salt 에 해당하는듯 합니다.

카카오톡 대화내용 가져오기(sqlite3, chat_logs)

카카오톡 대화내용 가져오기(sqlite3, chat_logs)

카카오톡 분석하기 (1) - sqlite 파해치기

카카오톡 분석하기 (1) - sqlite 파해치기